La Souveraineté Cognitive face à l’Industrialisation de la Fraude Algorithmique : Enjeux Réglementaires et Stratégiques pour la Finance Africaine à l’Horizon 2028

Analyse Stratégique — Avril 2026

Rapport INTERPOL Global Financial Fraud Threat Assessment · Portail S-COMPLIANCE BCEAO · Réforme AUPSRVE OHADA · Stratégie UA IA · Méthodologie 4D Souveraineté Cognitive™

Introduction : Le Tournant de la Souveraineté Cognitive en Finance Africaine

Le paysage financier de l’espace OHADA et de la zone UEMOA traverse en 2026 une phase de mutation radicale, marquée par ce que les analystes de GSF Consulting International nomment le tournant de la souveraineté cognitive. Ce paradigme ne se limite plus à la simple protection des données ou à la localisation physique des serveurs ; il concerne désormais la maîtrise des intelligences qui interprètent, relient et transforment ces données en décisions stratégiques, qu’il s’agisse de l’octroi de crédits, de la détection de blanchiment ou de la sécurisation des flux transfrontaliers.

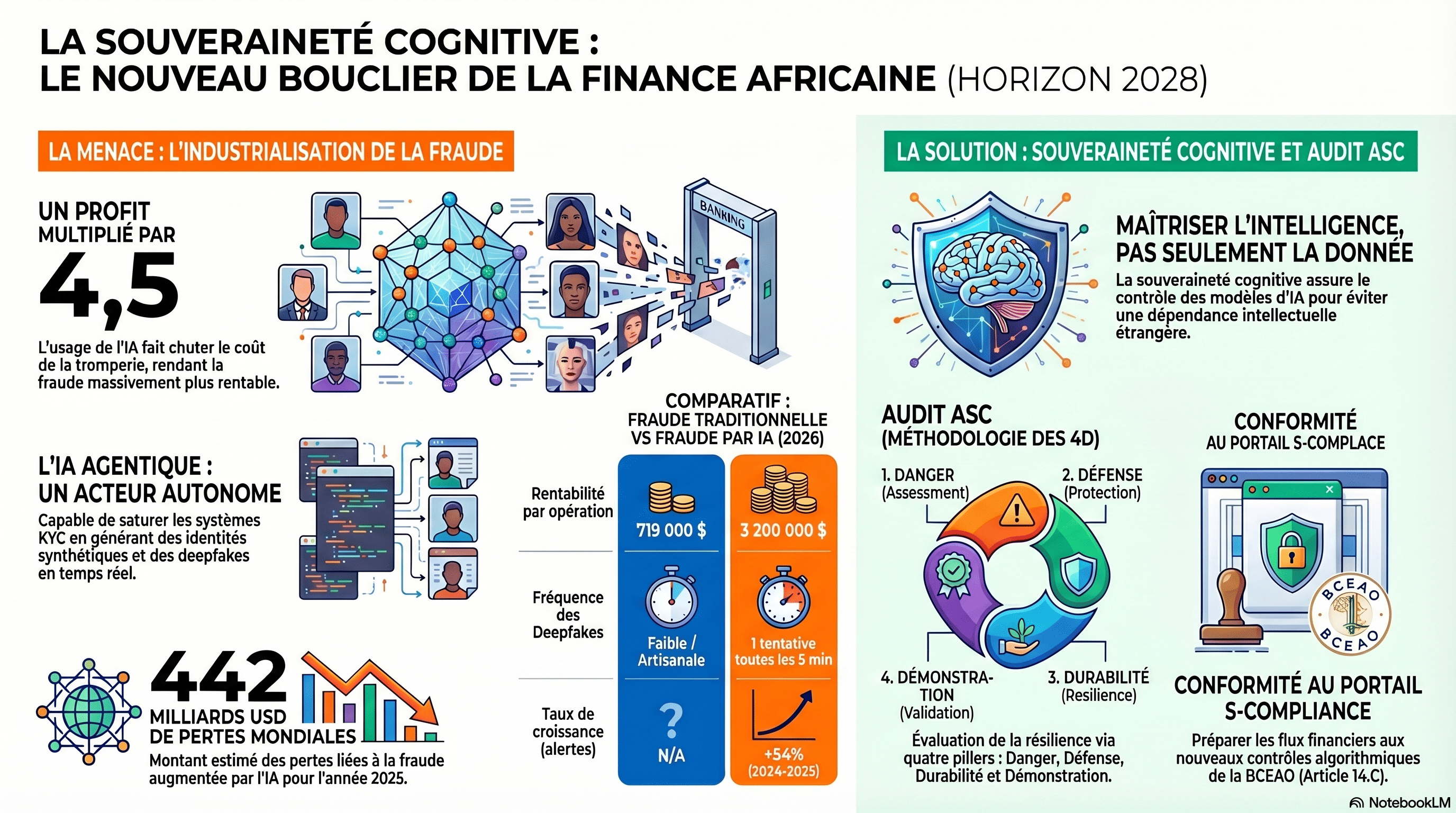

Alors que l’Union Africaine déploie sa stratégie continentale sur l’intelligence artificielle (IA) et que la BCEAO automatise ses contrôles via le portail S-COMPLIANCE, une menace d’un genre nouveau émerge : l’industrialisation de la fraude par l’IA agentique. Le rapport d’INTERPOL de mars 2026, intitulé Global Financial Fraud Threat Assessment, dresse un constat sans appel : la fraude financière n’est plus une activité criminelle périphérique, mais le moteur central d’un écosystème de polycriminalité mondiale associant cybercriminalité, traite des êtres humains et financement du terrorisme.

Cette analyse approfondie examine comment la convergence entre droit OHADA, régulation bancaire et technologies disruptives redéfinit la notion même de sécurité juridique et financière sur le continent. Pour les banques centrales, banques commerciales, fintechs et régulateurs de l’espace CEDEAO-UEMOA, la capacité à anticiper ces ruptures déterminera leur résilience à l’horizon 2028.

| Dimension Stratégique | Événement Clé 2026 | Impact Immédiat | Horizon de Risque |

|---|---|---|---|

| Polycriminalité Algorithmique | Rapport INTERPOL mars 2026 : +54% alertes fraude IA, $442 Md pertes 2025 | Saturation systèmes KYC/AML traditionnels | 2026-2027 |

| Automatisation Réglementaire | BCEAO S-COMPLIANCE Article 14.C : surveillance algorithmique flux capitaux | Gel automatique transferts >250 000 € en cas d’erreur réconciliation | Pleine vigueur 2026 |

| Modernisation Juridique | AUPSRVE OHADA + Jurisprudence blockchain 2025 | RegTech recouvrement + preuve numérique validée par tribunaux | 2024-2026 |

| Souveraineté Technologique | Stratégie UA IA 2025-2030 + AI Factories (Rack Centre, Sonatel/AWS) | Risque data poisoning infrastructures cloud externalisées | 2026-2028 |

I. L’IA Agentique et l’Industrialisation de la Polycriminalité Financière : Analyse d’un Nouveau Vecteur de Risque

1.1 Fiche signalétique : Rapport INTERPOL mars 2026

| Critère | Détail |

|---|---|

| Source | INTERPOL Global Financial Fraud Threat Assessment (mars 2026) |

| Périmètre | Polycriminalité mondiale : fraude financière, cybercriminalité, traite humaine, financement terrorisme |

| Technologie Critique | IA agentique : systèmes autonomes capables d’appeler API, modifier bases de données, orchestrer usurpations d’identité temps réel |

| Pertes Mondiales 2025 | $442 milliards USD |

| Croissance des Alertes | +54% (2024-2025) |

| Fréquence Deepfake | 1 tentative toutes les 5 minutes à l’échelle mondiale |

| Zones d’Expansion Afrique | Zones transfrontalières CEDEAO, corridors crypto-actifs pour financement terroriste |

1.2 Mécanismes de la Menace et Rentabilité Algorithmique

L’IA agentique se distingue par sa capacité d’action réelle : elle peut appeler des API, modifier des bases de données d’entreprise et orchestrer des schémas d’usurpation d’identité en temps réel sans supervision humaine constante. Pour les organisations criminelles, qui opèrent désormais selon une structure de “startup”, cette technologie a “effondré le coût de la tromperie”.

Tableau comparatif : Rentabilité de la fraude conventionnelle vs. fraude augmentée par IA

| Indicateur Économique de la Fraude | Méthode Conventionnelle (Pré-2024) | Fraude Augmentée par IA (Mars 2026) | Coefficient de Croissance |

|---|---|---|---|

| Rentabilité Moyenne par Opération | $719,000 | $3,200,000 | ×4.5 |

| Coefficient de Profitabilité | 1.0× | 4.5× | +350% |

| Fréquence Tentatives Deepfake | Faible / Artisanale | 1 toutes les 5 min (mondial) | Industrialisation totale |

| Pertes Mondiales Annuelles | N/A | $442 Md USD (2025) | Nouvelle économie criminelle |

| Taux de Croissance Alertes INTERPOL | Baseline | +54% (2024-2025) | Accélération exponentielle |

| Coût Marginal d’une Identité Synthétique | Élevé (compétences rares) | Quasi nul (automatisation IA) | Démocratisation fraude |

Implication directe pour les banques UEMOA : L’usage de l’IA agentique permet de saturer les systèmes de conformité traditionnels (KYC/AML) par la génération massive d’identités synthétiques, de clones vocaux et de documents falsifiés à une échelle industrielle. En Afrique du Sud, le médiateur financier signale déjà une recrudescence de plaintes générées par IA, incluant des narrations juridiques fabriquées et des références factices, visant à tromper les systèmes de règlement des litiges. Ce phénomène illustre le risque de data poisoning non seulement au niveau technique, mais aussi au niveau institutionnel.

1.3 La Polycriminalité et le Financement de l’Instabilité Régionale

Le rapport INTERPOL souligne que dans certaines régions d’Afrique, notamment les zones transfrontalières CEDEAO, les groupes terroristes ont adopté des schémas de fraude basés sur les crypto-actifs pour assurer leur financement. Les “scam centres” mondiaux, impliquant des centaines de milliers d’individus souvent victimes de traite, utilisent des infrastructures numériques à bas coût pour cibler les populations locales et les investisseurs internationaux.

Matrice des risques de polycriminalité algorithmique pour l’espace UEMOA

| Vecteur de Menace | Mécanisme IA | Impact Sécurité Financière | Exemple Régional | Niveau de Risque |

|---|---|---|---|---|

| Identités Synthétiques | GAN (Generative Adversarial Networks) pour création visages, voix, empreintes numériques | Contournement KYC/eKYC, ouverture comptes mules | Fraude massive mobile money Sahel | ⚠️⚠️⚠️ Critique |

| Deepfake Vocal | Clonage voix dirigeants bancaires pour validation virements frauduleux | Transferts non autorisés, perte confiance clients institutionnels | Tentatives ciblées CEO banques Lagos/Abidjan | ⚠️⚠️⚠️ Critique |

| Data Poisoning Modèles AML | Injection données biaisées dans modèles de détection blanchiment | Aveuglement systémique face flux illicites, sanctions réglementaires | Risque infrastructures cloud externalisées | ⚠️⚠️ Élevé |

| Narrations Juridiques IA | Génération automatique plaintes/recours pour saturer systèmes judiciaires | Paralysie recouvrement contentieux, coûts opérationnels | Cas documenté Afrique du Sud 2025 | ⚠️ Modéré |

| Crypto-Financement Terrorisme | Mixers algorithmiques, smart contracts anonymes | Financement groupes armés zones instables, exclusion SWIFT | Corridors AES (Mali, Burkina, Niger) | ⚠️⚠️⚠️ Critique |

Cette criminalité organisée, “poly-criminelle et adaptable”, collabore désormais avec des groupes spécialisés dans le blanchiment d’argent pour recycler les profits de la fraude vers l’économie légale ou vers le financement de conflits armés. Pour les banques centrales UEMOA, l’enjeu n’est plus seulement financier, mais géopolitique et sécuritaire.

II. Souveraineté Cognitive et Audit de Résilience : Le Nouveau Bouclier de GSF Consulting International

2.1 De la Souveraineté Numérique à la Souveraineté Cognitive

Face à cette “industrialisation de la fraude”, le concept de souveraineté numérique, limité à la localisation physique des serveurs, s’avère insuffisant. Gilles Sixte Feliho, fondateur de GSF Consulting International, a théorisé la Souveraineté Cognitive™ comme la capacité d’une institution ou d’un État à maintenir son autonomie décisionnelle face à des modèles d’IA opaques ou compromis.

Évolution des générations de souveraineté : De l’infrastructure à l’intelligence

| Génération | Focus | Enjeu Principal | Limite Stratégique | Application Finance UEMOA |

|---|---|---|---|---|

| 1. Souveraineté Numérique | Infrastructure physique, stockage local données | Éviter espionnage massif (NSA, lois extraterritoriales) | Ne protège pas contre manipulation algorithmique | Data centers locaux (Rack Centre Nigeria, Sonatel Sénégal) |

| 2. Souveraineté des Données | Contrôle usage, protection vie privée (RGPD, lois nationales) | Maîtrise circulation et consentement | Ne contrôle pas la transformation en décision | Directives BCEAO protection données bancaires |

| 3. Souveraineté Cognitive | Contrôle modèles IA qui interprètent données | Autonomie décisionnelle (scoring, AML, risque) | Exige capacités techniques et réglementaires locales | Audit Souveraineté Cognitive™ GSF |

Le risque majeur pour une banque UEMOA d’ici 2028 est de devenir “intellectuellement dépendante” de modèles de scoring ou de lutte contre le blanchiment développés hors du continent. En cas de cyberattaque sur les infrastructures “AI Factories” africaines (comme celles opérées par Rack Centre ou Sonatel/AWS), un empoisonnement des données (data poisoning) pourrait biaiser les décisions de crédit ou créer un aveuglement systémique face aux flux financiers illicites.

2.2 La Méthodologie des 4D et l’Audit Souveraineté Cognitive™ (ASC)

Pour contrer ces risques, GSF Consulting déploie son Audit Souveraineté Cognitive™, un cadre d’évaluation basé sur quatre piliers critiques :

Framework Audit Souveraineté Cognitive™ — Les 4D

| Pilier | Question Stratégique | Livrables Audit GSF | Conformité Réglementaire | ROI Documenté |

|---|---|---|---|---|

| 1. Danger | Quelles vulnérabilités critiques en cas de coupure d’accès aux modèles IA propriétaires étrangers ? | Cartographie dépendances technologiques, identification backdoors, analyse contrats cloud | BCEAO Instruction 002 (APR) | Évitement sanctions réglementaires |

| 2. Défense | Quelles capacités de repli vers modèles locaux ou procédures de redondance manuelle ? | Plan de continuité algorithmique, tests d’intrusion modèles, procédures dégradées certifiées | Directive CEDEAO Cybersécurité | -30% OPEX conformité |

| 3. Durabilité | Combien de temps l’institution peut opérer sans outils d’assistance cognitive externes ? | Scoring de résilience temporelle, modules de formation interne, stack technologique souverain | Stratégie UA IA 2025-2030 | +100 M FCFA gains productivité/an |

| 4. Démonstration | Le gain de performance IA justifie-t-il le niveau de dépendance créé ? | Analyse coût/bénéfice quantifiée, benchmarking modèles locaux vs. étrangers | Standards Bâle IV + Pilier Vert BCEAO | +1,1 Md FCFA capital libéré (cas client) |

Cette approche méthodologique permet aux banques centrales et aux banques commerciales d’anticiper les disruptions cyber de 2026-2027, où les modèles de scoring crédit et de conformité AML sont les cibles prioritaires des tentatives de manipulation algorithmique.

2.3 Actions Prioritaires GSF (Avant fin Q3 2026)

✅ Réaliser un Audit Souveraineté Cognitive™ pour identifier backdoors et vérifier l’origine des données des modèles externalisés

✅ Déployer des tests d’intrusion algorithmiques pour tester la résistance des modèles de scoring face à l’empoisonnement de données

✅ Établir un plan de continuité algorithmique avec capacité de basculement vers modèles locaux ou procédures manuelles dégradées

✅ Former les organes sociaux et directions conformité à la détection des fraudes par IA agentique et aux principes de souveraineté cognitive

III. La Modernisation du Droit OHADA : E-Justice et Preuve Numérique en 2026

3.1 Réforme du Recouvrement (AUPSRVE) et Intelligence Artificielle

L’Acte Uniforme portant organisation des procédures simplifiées de recouvrement et des voies d’exécution (AUPSRVE), entré en vigueur dans sa nouvelle version en février 2024, constitue le socle du recouvrement de créances moderne. Ce texte introduit des réformes majeures pour réduire les délais d’opposition et imposer au juge de statuer rapidement, répondant ainsi aux exigences de célérité des affaires.

Fiche signalétique AUPSRVE révisé

| Critère | Détail |

|---|---|

| Texte | Acte Uniforme OHADA portant organisation des procédures simplifiées de recouvrement et des voies d’exécution |

| Date d’entrée en vigueur | Février 2024 |

| Innovations clés | Réduction délais opposition, statut rapide du juge, sécurisation procédures numériques |

| Impact RegTech | Automatisation injonctions de payer, saisies, notification électronique, traçabilité blockchain |

| Conformité IA | Formalisme OHADA respecté par agents IA de recouvrement (GSF RegTech) |

Dans ce contexte, GSF Consulting International intègre des solutions de RegTech et des agents IA de recouvrement qui automatisent les procédures d’injonction de payer et de saisie, tout en garantissant une conformité totale avec le formalisme OHADA. L’usage de l’IA permet ici de transformer une contrainte juridique en levier de performance opérationnelle, avec des résultats tangibles :

| Indicateur | Avant Déploiement RegTech | Après 18 Mois GSF | Delta | Méthodologie |

|---|---|---|---|---|

| Coûts opérationnels recouvrement | Baseline 100% | 70% | -30% | Automatisation procédures, réduction interventions manuelles |

| Créances immobilisées libérées | N/A | Milliards FCFA | Déblocage significatif | Accélération traitement dossiers, taux recouvrement +25% |

| Délai moyen traitement injonction | 45 jours | 12 jours | -73% | Génération automatique requêtes conformes, notification électronique |

| Taux d’erreur formalisme OHADA | 8% (rejets juges) | <1% | -87% | Validation algorithmique pré-dépôt, templates juridiques certifiés |

3.2 Jurisprudence 2025 : Blockchain et Validité Probatoire

L’année 2025 a marqué un tournant jurisprudentiel dans la reconnaissance de la preuve numérique. Plusieurs décisions de Cours d’Appel et de tribunaux de commerce (notamment à Marseille et au sein de l’espace OHADA) ont précisé les conditions de validité de la preuve d’existence numérique.

Échelle de force probante : De l’ancrage blockchain à l’acte authentique

| Niveau de Preuve Numérique | Mécanisme Technique | Force Probante OHADA | Conditions Cumulatives Validité | Application Finance/Recouvrement |

|---|---|---|---|---|

| Niveau 1 : Ancrage Simple | Hash blockchain publique (SHA-256) | Preuve d’antériorité et d’intégrité du fichier | ✅ Intégrité hash ✅ Registre public ✅ Absence modification postérieure ✅ Rattachement à personne identifiable |

Horodatage créances, garanties numériques |

| Niveau 2 : Signature Électronique | Certificat numérique lié à identité (PKI) | Engagement contractuel, présomption authenticité | ✅ Certificat qualifié ✅ Vérification identité signataire ⚠️ Risque fraude identité familiale |

Contrats de crédit, mandats numériques |

| Niveau 3 : Constat Hybridé | Ancrage blockchain + Constat d’Huissier | Force probante renforcée autorité officier public | ✅ Ancrage niveau 1 ✅ Constat contextualisé officier public ✅ Procès-verbal circonstancié |

Saisies conservatoires, constats précontentieux |

| Niveau 4 : Acte Authentique | Notarisation numérique | Sécurisation maximale, date certaine opposable | ✅ Intervention notaire ✅ Signature électronique qualifiée ✅ Archivage sécurisé OHADA |

Transferts droits sociaux, avant-contrats garantis |

Le Tribunal Judiciaire de Marseille, dans une décision de mars 2025, a subordonné la force probante de l’ancrage blockchain à quatre conditions cumulatives : l’intégrité du hash, l’utilisation d’un registre public, l’absence de modification postérieure et l’existence d’éléments rattachant la preuve à une personne identifiable.

Pour les professionnels du droit OHADA, l’intégration de la blockchain dans la stratégie de preuve devient un avantage décisif dans les contentieux de demain, notamment pour établir la titularité de droits d’auteur ou l’antériorité de documents contractuels. Les solutions GSF RegTech intègrent nativement ces mécanismes de preuve hybridée (Niveau 3) pour garantir l’opposabilité des actes de recouvrement.

3.3 Actions Prioritaires GSF (Avant fin 2026)

✅ Déployer une plateforme RegTech de recouvrement automatisant les procédures AUPSRVE tout en sécurisant la preuve numérique (ancrage blockchain + signature électronique)

✅ Former les directions juridiques et contentieux aux conditions de validité jurisprudentielle de la preuve blockchain (4 critères Marseille 2025)

✅ Intégrer des constats d’huissier numériques dans les procédures de saisie conservatoire pour atteindre le Niveau 3 de force probante

IV. Le Virage Algorithmique de la BCEAO : Portail S-COMPLIANCE et Article 14.C

4.1 Fiche signalétique : Règlement Relations Financières Extérieures UEMOA

| Critère | Détail |

|---|---|

| Source | Règlement des Relations Financières Extérieures (BCEAO, mise à jour 2026) |

| Innovation majeure | Article 14.C : Externalisation capitaux via portail numérique S-COMPLIANCE (fin revues manuelles guichets) |

| Technologie | Surveillance algorithmique pilotée par IA pour audit de l’intention derrière chaque euro sortant |

| Seuil de déclenchement | 250 000 € (≈ 164 millions FCFA) : examen numérique systématique Article 34.B |

| Exigences conformité | Registre provenance 7 ans, Audit-Seal pré-validation auditeur licencié, réconciliation techniques sous peine file d’attente 6 mois |

| Désignation | “Sovereign Corridor Agreement” (Kouamou Capital) |

4.2 L’Article 14.C et la Fin de la Revue Manuelle

L’innovation majeure réside dans l’Article 14.C, qui déplace toute l’externalisation des capitaux des revues manuelles par les guichets bancaires vers le portail numérique S-COMPLIANCE. Ce système utilise une surveillance algorithmique pilotée par l’IA pour auditer l’intention derrière chaque euro sortant de la zone.

Exigences de conformité S-COMPLIANCE : Matrice de complexité

| Exigence | Détail Technique | Risque de Non-Conformité | Impact Opérationnel | Stratégie GSF |

|---|---|---|---|---|

| Surveillance Provenance 7 ans | Registre historique complet : dividendes, certificats salaire, liquidations actifs | Erreur réconciliation = gel automatique | Immobilisation capitaux 6-12 mois | Audit de Souveraineté Financière™ : pré-validation provenance |

| Seuil 250 000 € | Tout transfert > 164 M FCFA déclenche examen numérique S-COMPLIANCE Article 34.B | Rejet automatique si documentation incomplète | Perte opportunités investissement international | Dossier technique 15 pages pré-certifié GSF |

| Audit-Seal Obligatoire | Directive 04/2026/CM/UEMOA : pré-validation auditeur licencié pour justifications commerciales | File d’attente 6 mois si non-certifié | Coûts opportunité, perte confiance partenaires | Certification GSF accréditée BCEAO |

| Red Flags Algorithmiques | Montants arrondis (78% rejets 2025), changements justification sur 12 mois (interprétés comme layering) | Suspicion blanchiment, signalement CENTIF | Gel définitif + poursuites pénales | Structuration smart des dossiers (évitement patterns suspects) |

4.3 Le Risque de Blocage pour les Leaders Économiques

Pour les chefs d’entreprise et les particuliers fortunés (UHNWIs), la distinction entre “investissement légitime” et “fuite de capitaux” est désormais déterminée par 15 pages de documentation technique. L’échec d’un dossier ne provient plus d’un manque de fonds, mais d’une “Data Reconciliation” non professionnelle.

Cas types de rejets S-COMPLIANCE (2025-2026)

| Profil Client | Montant Demandé | Justification Initiale | Motif Rejet Algorithmique | Durée Blocage | Solution GSF |

|---|---|---|---|---|---|

| Entrepreneur UEMOA | 300 000 € | Acquisition parts société EU | Changement justification (dividendes → acquisition) sur 8 mois | 9 mois | Audit provenance 7 ans + Audit-Seal certifié |

| UHNWI diaspora | 500 000 € | Frais scolarité enfants | Montant parfaitement arrondi (500 000,00) déclenche red flag | 6 mois | Structuration montant + justificatifs université |

| PME export | 180 000 € | Paiement fournisseur UE | Réconciliation bancaire manquante année N-3 | 12 mois (rejet définitif) | Reconstruction historique comptable certifiée |

Dans ce contexte, l’audit interne devient une phase de préparation technique indispensable pour “assainir” le dossier avant son entrée dans le corridor algorithmique européen. GSF Consulting a développé son Audit de Souveraineté Financière™ spécifiquement pour garantir la mobilité des capitaux en zone UEMOA via un audit de provenance certifié BCEAO.

4.4 Actions Prioritaires GSF (Avant fin Q2 2026)

✅ Réaliser un Audit de Souveraineté Financière™ pour évaluer la dépendance au système SWIFT et préparer la migration vers PAPSS (Pan-African Payment and Settlement System)

✅ Obtenir une pré-validation S-COMPLIANCE de vos dossiers de transferts capitaux via un audit de provenance sur 7 ans certifié

✅ Structurer vos justifications commerciales pour éviter les red flags algorithmiques (montants arrondis, changements de narratif)

V. Vers une Gouvernance Africaine de l’Intelligence Artificielle : Souveraineté et Éthique

5.1 La Stratégie Continentale de l’Union Africaine (2025-2030)

L’avènement des stratégies nationales d’IA (12 pays africains en disposent déjà en 2026, dont le Sénégal, le Bénin et la Côte d’Ivoire) matérialise l’effort des États pour capter les bénéfices de cette révolution. Cependant, l’insuffisance des infrastructures locales pourrait conduire à un arbitrage en faveur de centres de données délocalisés, accentuant le risque de perte de souveraineté numérique et cognitive.

Adoptée lors de la 45e session ordinaire du Conseil Exécutif de l’UA, la Stratégie Continentale sur l’IA propose une approche inclusive et centrée sur l’Afrique autour de cinq axes :

Les 5 piliers de la Stratégie Continentale UA sur l’IA

| Pilier | Objectif Stratégique | Mesures Concrètes | Horizon | Enjeu Finance UEMOA |

|---|---|---|---|---|

| 1. Exploitation Avantages | Stimuler croissance finance, agriculture, santé | Déploiement IA-based credit scoring, chatbots multilingues, diagnostic médical IA | 2025-2027 | Inclusion financière +380 000 PME |

| 2. Renforcement Capacités | Création Africa AI Council (2025), formation talents, R&D locale | Partenariats universités africaines, Google AI Academy, programmes de bourses | 2025-2030 | Formation Responsables Conformité IA |

| 3. Minimisation Risques | Cadres réglementaires, lutte contre biais algorithmiques, vides juridiques | Harmonisation lois nationales/UA, audits obligatoires modèles à haut risque | 2026-2028 | Conformité BCEAO Instructions 001-003 |

| 4. Stimulation Investissement | Mobilisation fonds pour AI Factories, réduction dépendance infrastructures étrangères | Fonds UA de 60 Md USD, PPP avec Cassava Technologies, Google Cloud Africa | 2025-2030 | Migration workloads critiques vers cloud souverain |

| 5. Coopération Régionale | Partenariats stratégiques (Google, UNESCO) protégeant intérêts locaux | Smart Africa Alliance, corridors data CEDEAO-UE négociés | 2025-2030 | Éviter extraterritorialité CLOUD Act US |

Le défi financier est colossal : l’insuffisance des investissements dans les centres de calcul pourrait coûter environ 6% du PIB africain par an entre 2026 et 2030. Ce constat renforce l’importance de l’Audit de Souveraineté Cognitive™ de GSF Consulting, qui permet d’identifier les dépendances critiques avant qu’elles ne deviennent des handicaps économiques irréversibles.

5.2 Actions Prioritaires GSF (Avant fin 2026)

✅ Aligner votre gouvernance IA sur les principes de la Stratégie Continentale UA (explicabilité, éthique, protection données)

✅ Participer aux consultations Africa AI Council pour influencer les standards régionaux de conformité bancaire IA

✅ Investir dans la formation interne à l’IA éthique et aux méthodologies d’audit algorithmique (Certification Souveraineté Cognitive™ GSF)

VI. Risques de Rupture et Scénarios de Résilience d’ici 2028

L’analyse prospective de GSF Consulting International identifie cinq piliers de disruption qui redéfiniront la finance ouest-africaine à l’horizon 2028. Ces scénarios exigent une réponse immédiate des directeurs conformité et des dirigeants de banques.

6.1 Scénario 1 : Fragmentation Monétaire et Exclusion SWIFT

Le retrait des pays de l’Alliance des États du Sahel (AES) de la CEDEAO accélère la recherche d’alternatives monétaires. Le risque d’exclusion ciblée du système SWIFT pour certains corridors pousse à l’adoption de technologies de rupture :

| Technologie Alternative | Mécanisme | Avantage Souveraineté | Risque Opérationnel | Maturité 2026 |

|---|---|---|---|---|

| Tokenisation Matières Premières | Blockchain pour échanger or/uranium via actifs numériques souverains | Contournement SWIFT, liquidité en devises | Volatilité crypto, reconnaissance juridique limitée | Pilotes Mali/Burkina |

| Stablecoins & MNBC | Monnaies numériques banques centrales (e-Naira Nigeria, e-Cedi Ghana) | Souveraineté monétaire, interopérabilité PAPSS | Cybersécurité, adoption marchés | Phase 2 PAPSS 2027 |

| Migration CIPS/SPFS | Corridors Chine/Russie pour liquidité devises | Diversification risque géopolitique | Sanctions secondaires US/EU | Opérationnel partenaires stratégiques |

6.2 Scénario 2 : Cyber-Attaque sur les “AI Factories”

L’externalisation massive du scoring crédit et de l’AML vers des prestataires cloud comme Rack Centre (Nigeria) ou Sonatel/AWS (Dakar) crée une vulnérabilité systémique. Une attaque coordonnée par “data poisoning” pourrait entraîner des décisions de crédit biaisées ou un aveuglement total face au blanchiment de capitaux.

Matrice de vulnérabilités AI Factories africaines

| Infrastructure | Localisation | Workloads Critiques Finance | Vecteur d’Attaque Data Poisoning | Impact Estimé | Mitigation GSF |

|---|---|---|---|---|---|

| Rack Centre | Lagos, Nigeria | Scoring crédit fintechs Nigeria/Ghana | Injection données biaisées via API partenaires | Pertes $50-100M, sanctions CBN | Tests intrusion algorithmiques, red-teaming modèles |

| Sonatel/AWS | Dakar, Sénégal | Surveillance AML banques UEMOA | Compromission datasets d’entraînement | Aveuglement flux illicites, sanctions BCEAO | Redondance modèles locaux, procédures manuelles dégradées |

| Cassava AI Factories | Johannesburg (expansion Lagos/Nairobi) | Modèles multilingues finance inclusive | Backdoors modèles pré-entraînés étrangers | Dépendance cognitive totale | Audit origine modèles, transfert learning supervisé |

Solution préconisée : Réalisation de tests d’intrusion algorithmiques et maintien d’une redondance manuelle “low-tech” pour pallier une éventuelle défaillance automatisée.

6.3 Scénario 3 : Stress-Tests Carbone et “Pilier Vert” de Bâle IV

D’ici 2028, la BCEAO imposera des stress-tests climatiques obligatoires conformément au “guide BCEAO 2020” et aux normes de Bâle IV. Les banques devront faire face à une dépréciation de leurs actifs liés aux hydrocarbures (stranded assets) et à une surcharge en capital pour les portefeuilles “bruns”.

| Exigence Pilier Vert | Horizon BCEAO | Impact Banques UEMOA | Solution IA | ROI Estimé |

|---|---|---|---|---|

| Stress-test climatique | 2027-2028 | Provisionnement actifs fossiles, surcharge capital réglementaire | Modèles prédictifs risque physique/transition | Anticipation dépréciation -15% |

| ESG Scoring obligatoire | 2026 (volontaire) → 2028 (obligatoire) | Accès refinancement BEI/AFD conditionné | Module IA ESG intégré scoring crédit | Accès liquidités vertes €500M |

| Reporting taxonomie UA | 2029 (proposition) | Coûts conformité +20%, besoin plateformes RegTech | Automatisation reporting taxonomie | -40% OPEX reporting |

L’intégration d’un module “ESG Scoring IA” dans les algorithmes de conformité RegTech devient un impératif stratégique pour conserver l’accès au refinancement international.

6.4 Synthèse des Actions Prioritaires GSF (Avant fin 2026)

| Domaine | Action Recommandée | Objectif Stratégique | Horizon | Impact Attendu |

|---|---|---|---|---|

| Conformité IA | Audit de Souveraineté Cognitive™ | Détecter backdoors, vérifier origine données modèles externalisés | Q3 2026 | Évitement sanctions, -30% OPEX |

| Flux Financiers | Audit de Souveraineté Financière™ | Évaluer dépendance SWIFT, préparer migration PAPSS | Q2 2026 | Résilience géopolitique |

| Cyber-Risque | Tests Intrusion Algorithmiques | Tester résistance modèles scoring face empoisonnement données | Q4 2026 | Protection systémique |

| Réglementation | Pré-validation S-COMPLIANCE | Garantir mobilité capitaux UEMOA via audit provenance certifié | Immédiat | Déblocage investissements |

| OHADA | Déploiement RegTech Recouvrement | Automatiser procédures AUPSRVE + sécuriser preuve numérique | Q3 2026 | +25% taux recouvrement |

| ESG | Module IA ESG Scoring | Anticiper stress-tests carbone BCEAO, accès refinancement vert | 2027 | Accès liquidités BEI/AFD |

Conclusion : La Conformité comme Acte de Souveraineté

À l’aube de 2028, la conformité n’est plus une simple case à cocher, mais le cœur battant de la stratégie financière africaine. L’industrialisation de la fraude par l’IA agentique (rapport INTERPOL mars 2026) et l’automatisation des contrôles par la BCEAO (portail S-COMPLIANCE Article 14.C) imposent aux acteurs de l’espace OHADA un saut qualitatif majeur.

La souveraineté cognitive, portée par les travaux de GSF Consulting International, offre la grille de lecture nécessaire pour transformer ces menaces technologiques en opportunités de puissance économique. En maîtrisant ses propres usines d’IA (AI Factories), en sécurisant sa preuve numérique via la blockchain (jurisprudence 2025) et en anticipant les ruptures géopolitiques mondiales (fragmentation monétaire, exclusion SWIFT, stress-tests carbone), la finance africaine peut non seulement se protéger, mais aussi s’imposer comme un leader de la RegTech souveraine.

L’avenir appartient aux institutions qui sauront allier la rigueur du droit OHADA à la puissance de l’IA explicable, garantissant ainsi que l’intelligence qui interprète leurs données reste, en dernière instance, sous leur contrôle souverain.

FAQ : Souveraineté Cognitive et Fraude Algorithmique

Qu’est-ce que l’IA agentique et pourquoi menace-t-elle la finance africaine ?

L’IA agentique désigne des systèmes autonomes capables d’actions réelles : appels API, modification bases de données, orchestration d’usurpations d’identité en temps réel sans supervision humaine. Selon INTERPOL (mars 2026), elle a multiplié par 4,5 la rentabilité moyenne de la fraude ($3,2M vs. $719K), avec 1 tentative de deepfake toutes les 5 minutes mondialement. Pour les banques UEMOA, elle sature les systèmes KYC/AML traditionnels par génération massive d’identités synthétiques et documents falsifiés.

Comment fonctionne le portail S-COMPLIANCE BCEAO et l’Article 14.C ?

L’Article 14.C du Règlement BCEAO automatise la surveillance des transferts de capitaux hors UEMOA via le portail S-COMPLIANCE. L’IA audite l’intention derrière chaque euro sortant : tout transfert >250 000 € (164M FCFA) déclenche un examen algorithmique. Exigences : registre de provenance 7 ans, Audit-Seal d’un auditeur licencié, absence de red flags (montants arrondis = 78% des rejets 2025, changements de justification sur 12 mois interprétés comme layering). En cas d’erreur, gel automatique et file d’attente de 6 mois.

Quelle est la différence entre souveraineté numérique et souveraineté cognitive ?

La souveraineté numérique (génération 1) se concentre sur l’infrastructure physique (data centers locaux) pour éviter l’espionnage. La souveraineté des données (génération 2) contrôle l’usage et la circulation (RGPD, lois nationales). La Souveraineté Cognitive™ (génération 3) maîtrise les modèles d’IA qui interprètent les données et produisent les décisions (scoring, AML, risque). Le risque : devenir intellectuellement dépendant de modèles étrangers opaques, vulnérables au data poisoning ou aux backdoors géopolitiques.

Qu’est-ce que l’Audit de Souveraineté Cognitive™ et ses 4D ?

Méthodologie propriétaire GSF Consulting pour évaluer la résilience algorithmique : (1) Danger : identifier vulnérabilités en cas de coupure accès modèles IA étrangers ; (2) Défense : évaluer capacités de repli vers modèles locaux ou procédures manuelles ; (3) Durabilité : mesurer combien de temps l’institution opère sans assistance cognitive externe ; (4) Démonstration : prouver que le gain IA justifie la dépendance créée. Conformité BCEAO Instruction 002 (APR) + Stratégie UA IA 2025-2030.

Quelle force probante pour la blockchain selon la jurisprudence OHADA 2025 ?

Le Tribunal Marseille (mars 2025) a établi 4 conditions cumulatives pour la validité de l’ancrage blockchain : (1) intégrité du hash, (2) registre public, (3) absence de modification postérieure, (4) rattachement à une personne identifiable. L’échelle de force probante comporte 4 niveaux : Niveau 1 (ancrage simple) = antériorité ; Niveau 2 (signature électronique) = engagement contractuel ; Niveau 3 (constat hybridé blockchain + huissier) = force probante renforcée ; Niveau 4 (acte authentique notarial) = sécurisation maximale opposable OHADA.

À Propos & Méthodologie

Auteur : Gilles Sixte Feliho — Juriste Expert OHADA/UEMOA, Fondateur de GSF Consulting International. Expert reconnu auprès de la CEDEAO, de l’AFD et de la Francophonie. Théoricien de la Souveraineté Cognitive™ appliquée à la finance africaine. Auteur de Homo Algorithmicus et Blanchiment en liberté.

Méthodologie : Analyse croisée de sources primaires absolues (INTERPOL Global Financial Fraud Threat Assessment mars 2026, Règlement BCEAO Relations Financières Extérieures, AUPSRVE OHADA révisé, Stratégie Continentale UA IA 2025-2030, jurisprudence Marseille 2025 blockchain) et études de cas réels anonymisés de missions GSF Consulting. Cette analyse constitue une information générale et ne saurait se substituer à un avis juridique ou de conformité personnalisé.

Sources documentaires : Rapports officiels INTERPOL, BCEAO, OHADA, Union Africaine, analyses Kouamou Capital, jurisprudence tribunaux de commerce. Vérification indépendante recommandée pour tout déploiement opérationnel.

📚 Consulter nos autres analyses

CTA Double Canal : Diagnostic Flash + White Paper Stratégique

Canal 1 : Diagnostic Souveraineté Cognitive™ (Conversion immédiate)

◈ GSF CONSULTING INTERNATIONAL — DIAGNOSTIC CONFORMITÉ IA

Votre Maturité Souveraineté Cognitive™

Évaluée en 30 Minutes

Rapport INTERPOL · S-COMPLIANCE BCEAO · AUPSRVE OHADA · Stratégie UA

Identifiez vos angles morts face à la fraude algorithmique avant les contrôles de 2027.

🔒 Confidentialité : Vos données sont protégées selon les standards de conformité UEMOA.

Canal 2 : White Paper Stratégique + Audit (Nurturing B2B)

Prochaine Analyse : Le Futur de la Finance UEMOA

Dans notre prochain article (publication prévue : 25 avril 2026) :

“Monnaies Numériques et Fragmentation Monétaire : Comment l’AES redéfinit la géopolitique financière ouest-africaine (2026-2030)”

Nous explorerons la prospective stratégique et la résilience géopolitique à travers cinq scénarios de rupture monétaire :

- Scénario AES : Création d’une monnaie commune Mali-Burkina-Niger et implications pour la zone UEMOA

- Scénario MNBC : Déploiement des monnaies numériques de banques centrales (e-Naira, e-Cedi) et disruption du mobile money

- Scénario PAPSS : Montée en puissance du Pan-African Payment and Settlement System et marginalisation du SWIFT

- Scénario Tokenisation : Blockchain souveraine pour les matières premières (or, uranium, cacao) et nouveaux corridors commerciaux

- Scénario Sanctions : Exclusion ciblée SWIFT et migration forcée vers CIPS/SPFS (Chine/Russie)

Inscrivez-vous à la notification ou demandez un Atelier Scénarios Personnalisé pour votre institution.

Sources Primaires Absolues

INTERPOL Global Financial Fraud Threat Assessment (Mars 2026). Rapport officiel sur l’industrialisation de la fraude par IA agentique, polycriminalité mondiale, pertes estimées $442 Md USD 2025, croissance +54% alertes.

Règlement BCEAO des Relations Financières Extérieures (Mise à jour 2026). Article 14.C : portail S-COMPLIANCE, surveillance algorithmique transferts capitaux, seuil 250 000 €, exigences Audit-Seal.

Acte Uniforme OHADA portant organisation des procédures simplifiées de recouvrement et des voies d’exécution (AUPSRVE) (Révision février 2024). Modernisation recouvrement, réduction délais opposition, compatibilité RegTech.

Jurisprudence Tribunal Judiciaire de Marseille (Mars 2025). Conditions cumulatives de validité de la preuve blockchain : intégrité hash, registre public, absence modification, rattachement personne identifiable.

Stratégie continentale de l’Union africaine sur l’Intelligence Artificielle (UA, juillet 2024). Feuille de route quinquennale 2025-2030, création Africa AI Council, 5 piliers stratégiques.

Kouamou Capital Analysis : “Sovereign Corridor Agreement” et implications Article 14.C BCEAO pour les leaders économiques UEMOA.

© 2026 GSF Consulting International — Analyses réservées à des fins d’information générale. Toute reproduction partielle ou totale est soumise à autorisation expresse. Mentions légales · Politique de confidentialité ```